連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第2回 ハードウェアによるドメイン分離

連載第2回からは、第1回で挙げた3つの課題を順に深掘りしていきます。今回は、そのうち最も根本的な課題である「ハードウェア的な隔離の欠如」について取り上げます。

Linuxなどの汎用OS(以下、Rich OS)とセキュリティクリティカルな機能が実行環境を共有している場合、OS側の脆弱性がそのまま暗号鍵の漏洩や証明書の改ざんにつながるリスクがありますが、SEC-TPM™がどのようにハードウェアドメイン分離を実現して、この課題を解決しているのかを解説します。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

1. Arm® TrustZone®によるハードウェアベースのドメイン分離

SEC-TPMの隔離メカニズムの核となるのは、プロセッサーのハードウェア機能であるArm® TrustZone®技術です。TrustZoneは、SoC内部を「ノーマルワールド(Rich OS)」と「セキュアワールド」という2つの独立した実行領域に、ハードウェアレベルで分離します。

- メモリーリージョンの隔離:TrustZoneは、システムメモリーの特定領域をセキュアワールドとして分離し、ノーマルワールド側(Rich OS)からのアクセスを遮断することで、セキュアワールド上に信頼できる実行環境=Trusted Execution Environment(TEE)を構築します。

- 強固なドメイン分離:この分離はハードウェア的に実現されているため、たとえOSの特権レベルが侵害された場合でも、セキュアワールド内のリソースには直接アクセスできません。

2. 隔離環境(TEE)を支えるセキュアOSとTAの構成

SEC-TPMでは、ドメイン分離によって構築されたTEE上でfTPMが動作します。ここでは、TEE内部で以下のコンポーネントが連携し実行環境を構築します。

- セキュアOS:TEE内で動作する専用のOSです。SEC-TPMが対応するSoCのうち、NVIDIA Jetson向けにはSecEdge社が提供する“CoreTEE”が実装され、NXP社のi.MXシリーズおよびSTMicroelectronics社のSTM32MPシリーズ向けには、デバイスメーカーが用意・統合するOP-TEE上にfTPMが実装されます。

- Trusted Applications(TA):SEC-TPMの中核であるfTPM機能は、セキュアOS上で動作するTA(信頼されたアプリケーション)として実装されています。

- Rich OSからの利用:ノーマルワールド側のアプリケーションは、Client APIのみを通じてTAにアクセス可能になります。この仕組みにより、秘密鍵およびfTPMによる暗号計算はTEE内部に留まり、Rich OS側には公開されません。

3. ハードウェア隔離による保護機能

TEEによる隔離は、以下のセキュリティ機能を実現します。

- 機密情報の隔離:秘密鍵などの機密データは、TEE内部のセキュアストレージに暗号化された状態で保持されます。Rich OS側からはアクセスできず、TEE内の特定のTAのみが参照できます。

- 暗号計算の実行:署名生成や復号などの暗号計算はTEE内で完結します。秘密鍵がTEE外部に出ないため、Rich OS側から鍵への直接アクセスを防ぐ設計となっています。

4. まとめ

今回は、SEC-TPMがハードウェアレベルで隔離された実行環境(TEE)を活用し、その内部で暗号機能を実行する仕組みを解説しました。このハードウェア分離により、Rich OS側の脆弱性の影響を受けないセキュアな基盤が実現されます。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

連載第3回となる次回は、TEE内で実行される暗号処理について、Trusted Computing Group(TCG)のTPM 2.0仕様準拠がもたらすメリットと、実装リスクの低減について解説します。

より詳しく技術や関連製品について知りたい方へ

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第4回 ライフサイクル管理とSEC-TPM Service

2026.04.23

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第3回 TCG TPM 2.0仕様への準拠

2026.04.20

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第1回 SEC-TPMとは何か

2026.04.13

「機械指令➡機械規則」時代の製造業が直面する変化と対応ポイント

2026.03.03

連載|4ステップで実現するIoTデバイスセキュリティ 第5回 サードパーティコードの評価

2025.12.04

連載|4ステップで実現するIoTデバイスセキュリティ 第4回 セキュリティ向上のための自動化ソフトウェア開発ツール

2025.12.04

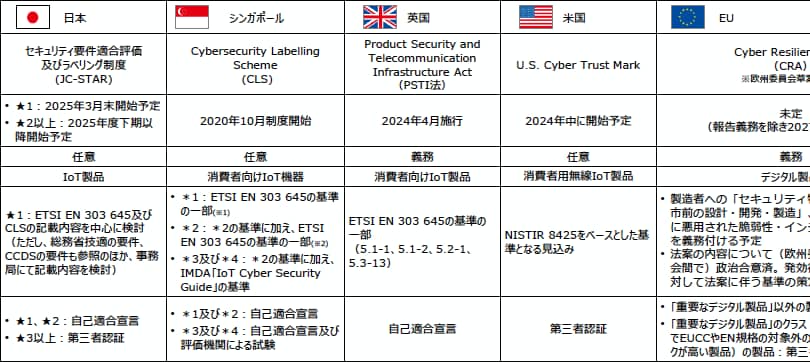

日本の製造業者に求められるグローバル対応 ―JC-STARと英国PSTI法の相互承認がもたらすセキュリティ強化のチャンス

2025.11.28

連載|4ステップで実現するIoTデバイスセキュリティ 第3回 脅威分析とアセスメント

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第2回 セキュリティ・ファースト設計

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第1回 IoTデバイスのセキュリティを向上させる4ステップとは

2025.11.19

物流と産業の安全性を守る:ファジングという選択肢

2025.08.05

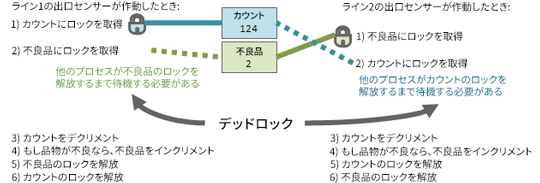

静的解析による並行性エラーの検出

2025.08.01

産業用ロボット安全規格の進化とセキュリティ:ISO 10218シリーズ改訂の本質を読み解く

2025.06.18

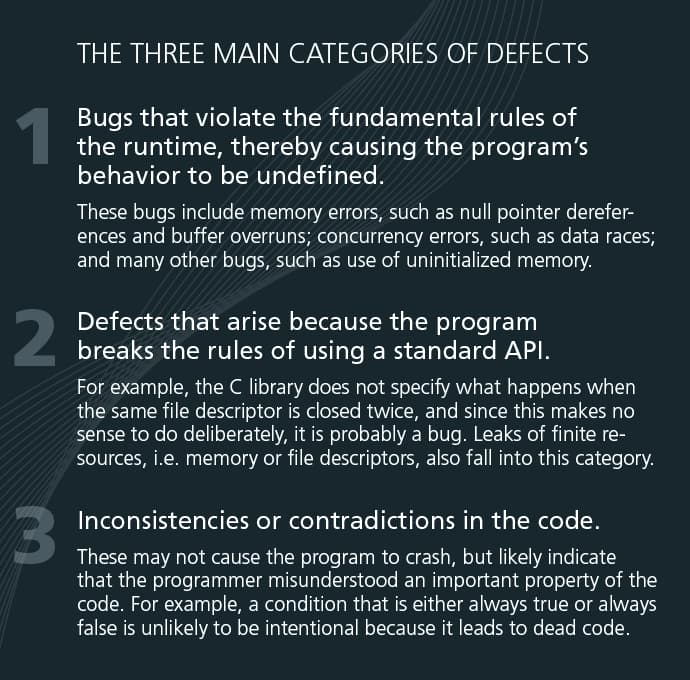

静的解析の活用で汚染データから組込みアプリケーションを保護

2025.05.28

RED-DAとは?2025年8月に何が義務化される?

2025.04.16

印刷環境のセキュリティ強化:複合機(MFP)の脆弱性とその対策

2025.02.03

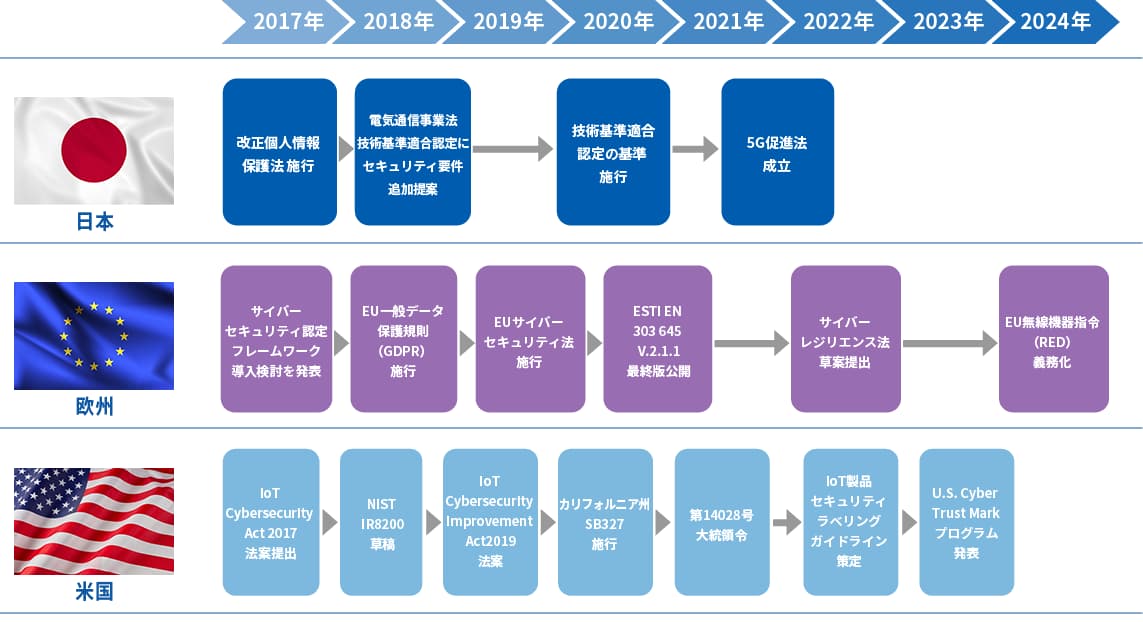

各国のIoT製品セキュリティ確保のための取り組み:米国 ―U.S. Cyber Trust Mark―

2025.01.27

各国のIoT製品セキュリティ確保のための取り組み:シンガポール ―サイバーセキュリティラベリングスキーム(CLS)

2024.11.11

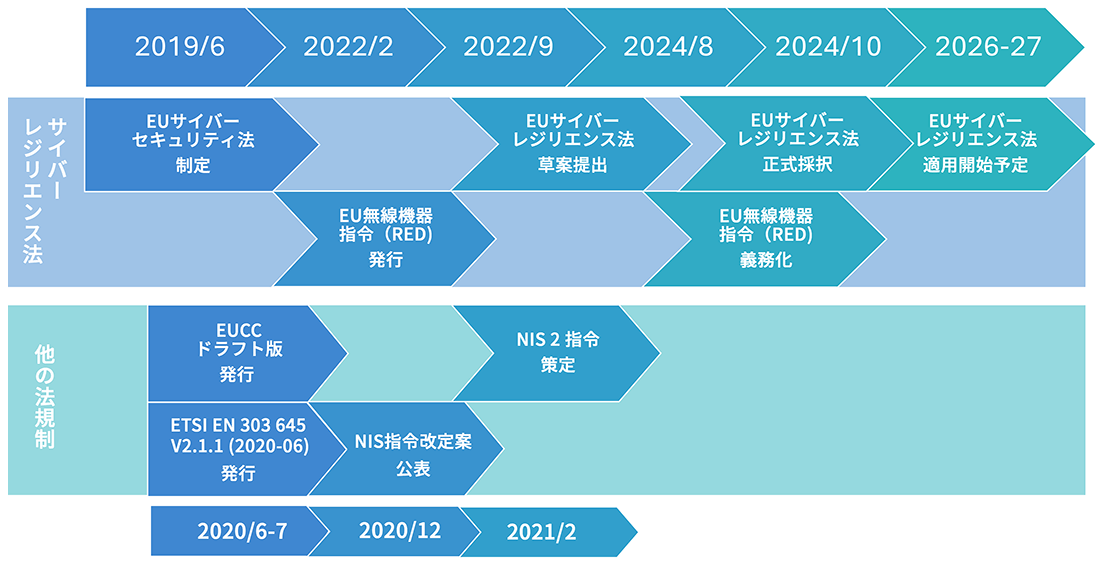

各国のIoT製品セキュリティ確保のための取り組み:欧州

2024.10.23

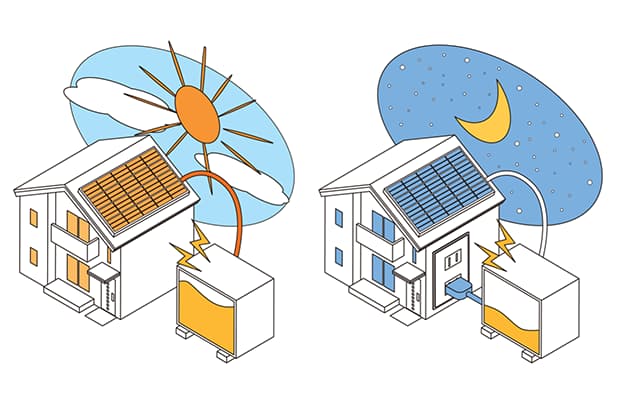

太陽光発電と蓄電池システムの脆弱性:安全なエネルギーのためのセキュリティ対策

2024.10.08

各国のIoT製品セキュリティ確保のための取り組み:日本

2024.10.03

もう待てない、サイバーレジリエンス法対策

2024.09.17

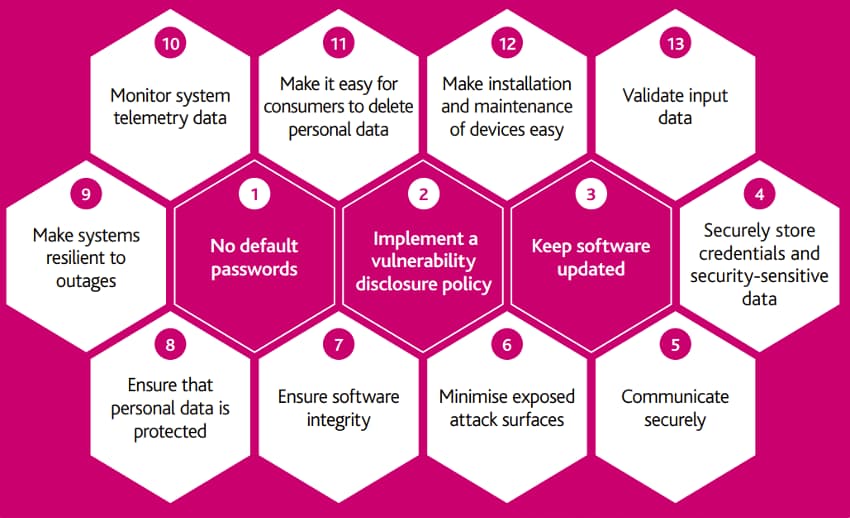

各国のIoT製品セキュリティ確保のための取り組み: 英国

2024.04.18

ソフトウェアテストの新常識:ファジング入門

2024.04.17

JIS T 81001-5-1に準拠した医療機器のセキュリティ対策

2023.12.19

サプライチェーン攻撃と脆弱性テスト

2023.12.14

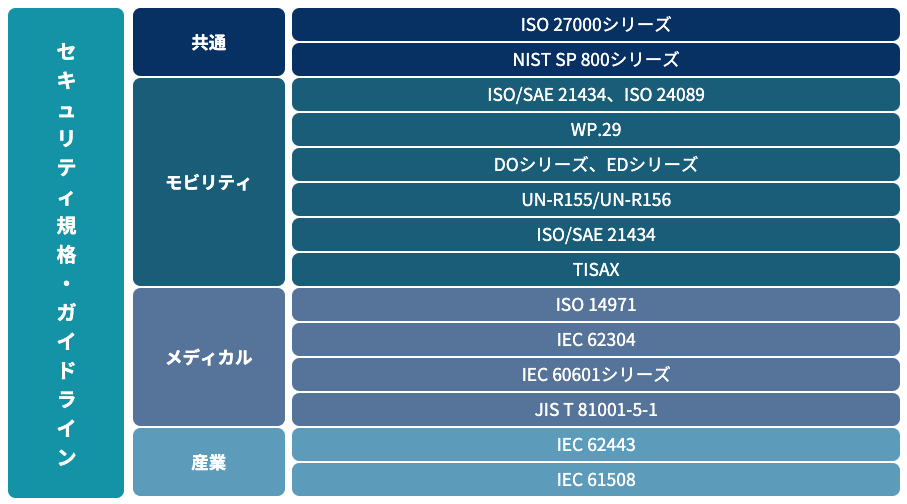

セキュリティ規格について

2023.09.01

ファジングとは?

2023.09.01

脆弱性検証―何をどこまで実施すれば良い?

2023.09.01

HEMS機器の脆弱性検証

2023.07.14

ファジングの限界

2023.07.14