連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第3回 TCG TPM 2.0仕様への準拠

連載第1回で掲げた3つの課題のうち、2つ目が「適切なプロトコル実装の困難さ」です。暗号処理や鍵管理を独自に実装すると、予期しない脆弱性が混入するリスクがあります。

これに対し、SEC-TPM™はTCG TPM 2.0仕様に準拠することでこの課題に対応しています。第3回となる今回は、TCG TPM2.0標準準拠のFirmware TPM(fTPM)を採用することで、デバイスメーカーにどのようなメリットがあるかについて解説します。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

1. TCG TPM 2.0仕様への準拠

SEC-TPMの中核は、 TCGが策定した国際規格「TPM 2.0」仕様に準拠した fTPMです。TPM2.0への準拠により、以下のような利点をデバイスメーカーに提供します。

- 標準コマンドのサポート:ブート測定、署名、暗号化などの操作を、TPM 2.0で定義された標準コマンドを使用して実行できます。

- 実績ある標準仕様に基づいた開発:PC業界を中心に主要ベンダーが策定したTPM 2.0標準コマンドに準拠しているため、独自プロトコルではなく実績のある仕様に基づいて開発できます。

2. 秘密鍵の隔離管理

TCG TPM 2.0仕様は、鍵管理と秘匿性を標準化しています。例えば、認証などに用いられる秘密鍵においては、そのライフサイクルをTPM内に限定する設計を採用しています。SEC-TPMは、Arm TrustZone上のTEEにその実装を置くことでこれを実現しています。

- Trusted Execution Environment(TEE)内での鍵生成と処理:TEE上のTPMにより、秘密鍵の生成および保持がなされます。TPMが担う鍵操作(署名、鍵の生成・保護など)はすべてTEE内で完結し、外部の攻撃から保護します。

- Rich OSからの隔離:秘密鍵はTEE内でのみアクセス可能で、Rich OS(Linuxなど)からはアクセスできません。ハードウェアレベルの分離により、Rich OS側の状態に関わらず鍵の安全性が保たれます。

3. 標準APIによる開発支援

Rich OS上のアプリケーションからTPM2.0仕様に基づく標準APIを通じて、fTPMの操作を安全に行うことが可能です。

- APIによるセキュリティ操作:アプリケーションはAPIを介してTPM機能を利用するため、秘密鍵を直接操作せずにセキュリティ操作を実行できます。

- ポリシーベースの制御:TPM 2.0 で規定されたAPIを通じてポリシーを設定することにより、柔軟なアクセス制御が可能です。

4. まとめ

連載第3回では、SEC-TPMがTCG TPM 2.0仕様に準拠することによるメリットを概観しました。TCG TPM 2.0に準拠することで、標準化された暗号処理が可能となり、実装リスクの低減を図ることができます。第2回で述べたハードウェア分離と標準仕様の組み合わせにより、独自実装によるリスクを避けながら、高いセキュリティを確保できるのが、デバイスメーカーにとっての最大の利点です。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

次回第4回は、デバイスのアクティベーションから廃棄までを管理する「クラウド連携とライフサイクル管理」について解説します。

より詳しく技術や関連製品について知りたい方へ

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第4回 ライフサイクル管理とSEC-TPM Service

2026.04.23

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第2回 ハードウェアによるドメイン分離

2026.04.16

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第1回 SEC-TPMとは何か

2026.04.13

「機械指令➡機械規則」時代の製造業が直面する変化と対応ポイント

2026.03.03

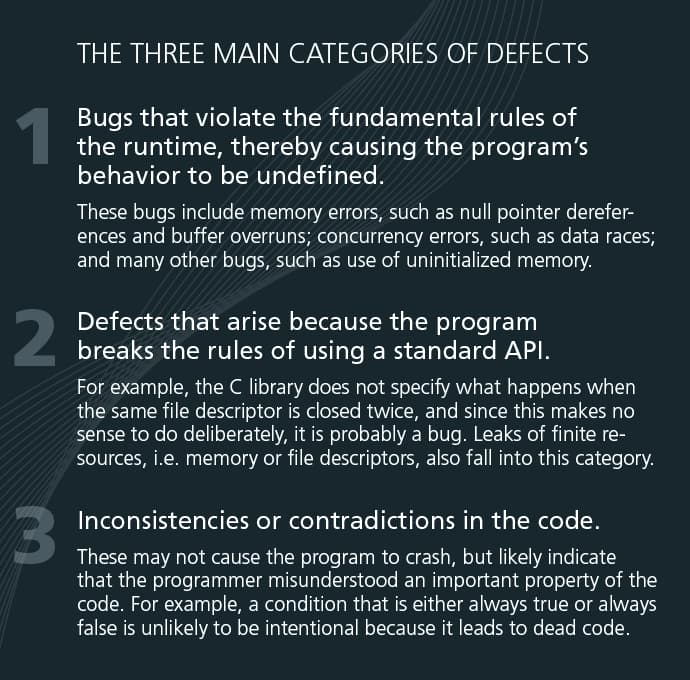

連載|4ステップで実現するIoTデバイスセキュリティ 第5回 サードパーティコードの評価

2025.12.04

連載|4ステップで実現するIoTデバイスセキュリティ 第4回 セキュリティ向上のための自動化ソフトウェア開発ツール

2025.12.04

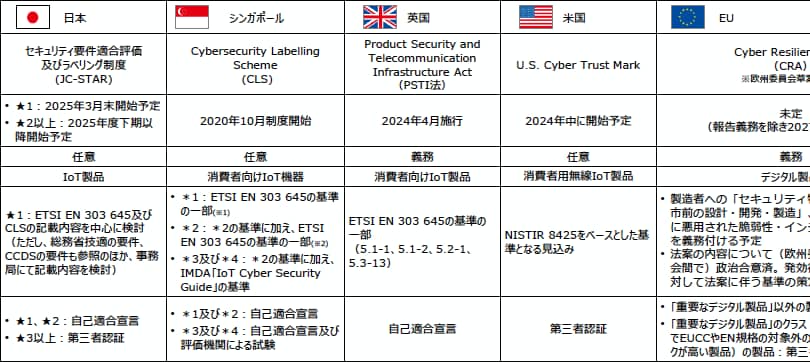

日本の製造業者に求められるグローバル対応 ―JC-STARと英国PSTI法の相互承認がもたらすセキュリティ強化のチャンス

2025.11.28

連載|4ステップで実現するIoTデバイスセキュリティ 第3回 脅威分析とアセスメント

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第2回 セキュリティ・ファースト設計

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第1回 IoTデバイスのセキュリティを向上させる4ステップとは

2025.11.19

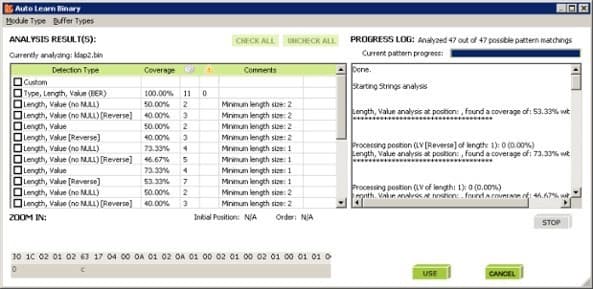

物流と産業の安全性を守る:ファジングという選択肢

2025.08.05

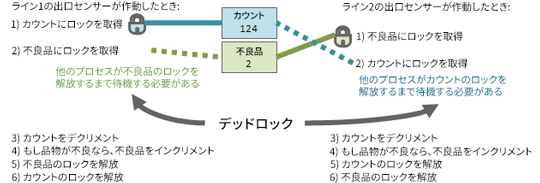

静的解析による並行性エラーの検出

2025.08.01

産業用ロボット安全規格の進化とセキュリティ:ISO 10218シリーズ改訂の本質を読み解く

2025.06.18

静的解析の活用で汚染データから組込みアプリケーションを保護

2025.05.28

RED-DAとは?2025年8月に何が義務化される?

2025.04.16

印刷環境のセキュリティ強化:複合機(MFP)の脆弱性とその対策

2025.02.03

各国のIoT製品セキュリティ確保のための取り組み:米国 ―U.S. Cyber Trust Mark―

2025.01.27

各国のIoT製品セキュリティ確保のための取り組み:シンガポール ―サイバーセキュリティラベリングスキーム(CLS)

2024.11.11

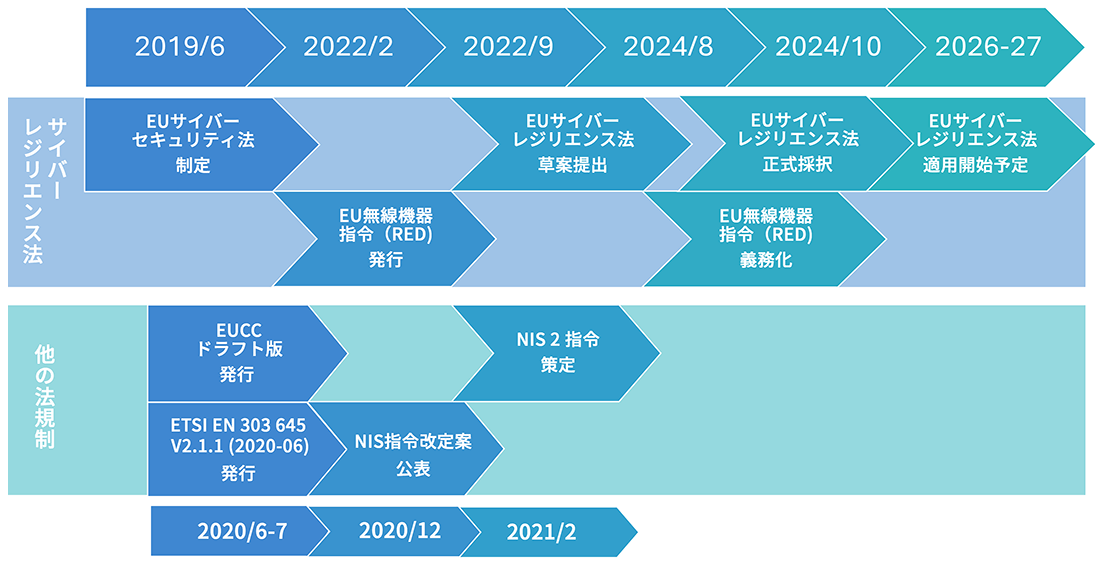

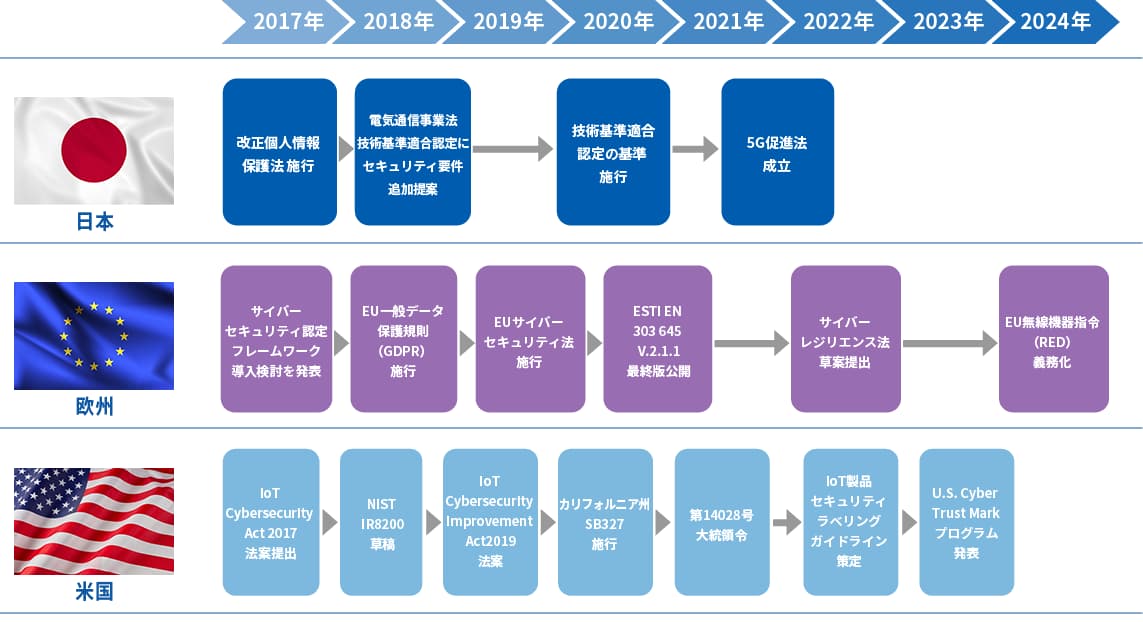

各国のIoT製品セキュリティ確保のための取り組み:欧州

2024.10.23

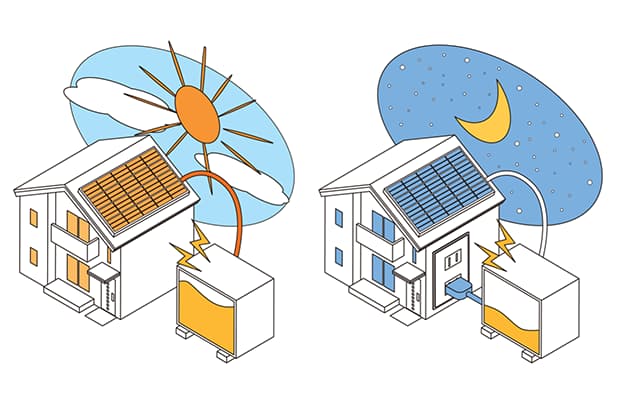

太陽光発電と蓄電池システムの脆弱性:安全なエネルギーのためのセキュリティ対策

2024.10.08

各国のIoT製品セキュリティ確保のための取り組み:日本

2024.10.03

もう待てない、サイバーレジリエンス法対策

2024.09.17

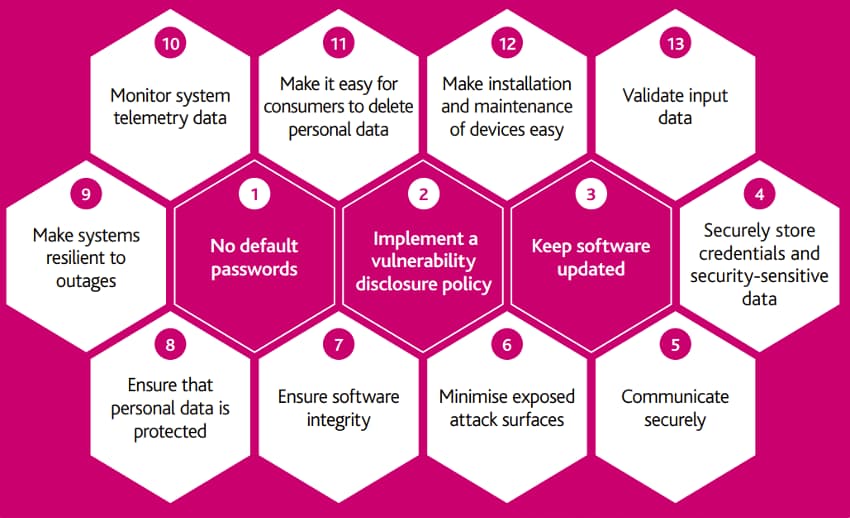

各国のIoT製品セキュリティ確保のための取り組み: 英国

2024.04.18

ソフトウェアテストの新常識:ファジング入門

2024.04.17

JIS T 81001-5-1に準拠した医療機器のセキュリティ対策

2023.12.19

サプライチェーン攻撃と脆弱性テスト

2023.12.14

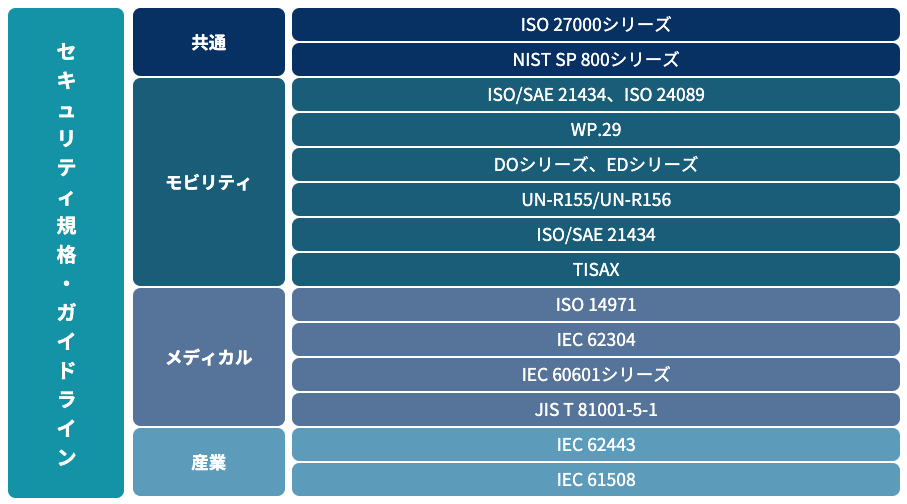

セキュリティ規格について

2023.09.01

ファジングとは?

2023.09.01

脆弱性検証―何をどこまで実施すれば良い?

2023.09.01

HEMS機器の脆弱性検証

2023.07.14

ファジングの限界

2023.07.14